Sisältö

- 01. Sosiaalinen suunnittelu

- 02. Matalan teknologian sisäinen uhka

- 03. Syötti

- 04. Peruuta tilauspainikkeet

- Hanki lippusi Generate New Yorkiin nyt

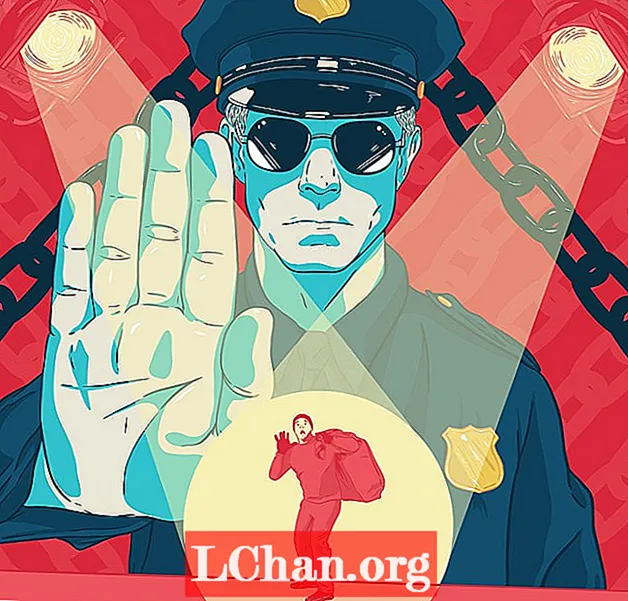

Vaikka on totta, että hyökkääjät kehittävät jatkuvasti monimutkaisempia viruksia ja haittaohjelmia, unohdetaan yhä useammin, suurin turvallisuusuhka yrityksille ei johdu ohjelmistoista, vaan ihmisistä itsestään.

Yritykset voivat rakentaa turvallisimman infrastruktuurin maailmassa suojaamaan tietojaan ulkoisilta uhilta esimerkiksi palomuurien, VPN-verkkojen ja suojattujen yhdyskäytävien avulla, mutta se ei lievennä organisaation sisäisten vaarallisten tai muiden uhkien riskiä. Tämä alhaisen teknologian tyyppinen hakkerointimenetelmä on tullut yhä suositummaksi viime vuosina, kun tunnetut tuotemerkit ovat joutuneet petosten uhreiksi ja ottaneet yhteyttä varainhoidon vanhempiin pääkäyttäjiin, kun he ovat tehneet pienen LinkedIn-tutkimuksen.

- Parhaat VPN: t 2019

Lisäksi, kun Internet muodostaa niin suuren osan ihmisten päivittäisestä rutiinista ja monet työntekijät kirjautuvat henkilökohtaisiin tileihin työpaikalla, on tärkeää muistaa, että online-turvallisuudessa on myös ristiriita henkilötietojen ja yritystietojesi välillä. Jos hakkeri saa henkilökohtaiset tietosi, he voivat käyttää myös ammattilaisiasi.

Tässä on siis neljä tapaa, jolla hakkerit voivat ohittaa tietoturvasi ja varastaa tietosi.

01. Sosiaalinen suunnittelu

Ihmisen johtaman kyberturvallisuusuhan syntymä on sosiaalinen suunnittelu; yksilön luottamuksellisten tietojen käsittely. Toki hakkerit voivat tartuttaa verkon haittaohjelmilla ja mennä sisään takaoven kautta, tai mikä vielä parempaa, he voivat vain huijata työntekijän antamaan salasanan ja kävelemään suoraan eteen läpi nostamatta hälytyskelloja. Kun hakkeri on saanut käyttäjän salasanan, voit estää heitä tekemästä vain vähän, koska heidän toimintansa näyttää olevan sallittua.

Sosiaalisen suunnittelun tekniikoista on tullut kehittyneempiä vuosien varrella, kun keskivertokäyttäjästä on tullut pelastaja perinteisemmille hakkerien menetelmille. Joten hakkereiden on nyt oltava älykkäämpiä tapojaan hankkia tietoja. Liiketoiminnan kannalta jotain niin yksinkertaista kuin käyttäjän huijaaminen napsauttamaan haitallista linkkiä, voi antaa hyökkääjälle pääsyn koko verkkoon. Ihmiset tietävät jättää huomiotta sähköpostit, jotka lähettävät vieraita ihmisiä, jotka tarvitsevat epätoivoisesti pankkitietoja, mutta kun kyseinen sähköposti tulee tuntemaltasi henkilöltä, napsautat todennäköisesti vähemmän merkitse roskapostiksi.

Hakkerit voivat helposti selata potentiaalisen kohteen Facebook-tiliä löytääkseen uhrin ystävän nimen. Sitten he voivat lähettää uhrille sähköpostin, joka teeskentelee olevansa ystävä, ja uhri kaatuu todennäköisemmin, jos luulee, että se on peräisin tuntemalta henkilöltä.

KÄRKI: Ole sosiaalisen median suhteen varovainen antamiesi henkilötietojen suhteen. Se, mikä saattaa tuntua harmittomalta peliltä, jossa ”Rap-nimesi on ensimmäisen lemmikkisi nimi ja äitisi tyttönimi”, voi itse asiassa olla tietojenkalasteluhuijaus, jota käytetään vastausten selvittämiseen yleisiin tilin palautuskysymyksiin.

02. Matalan teknologian sisäinen uhka

Kasvottoman vihollisen sijaan suurin osa sisäisistä kyberturvallisuusuhkista tulee nykyisiltä tai entisiltä työntekijöiltä. Nämä työntekijät voivat saada luvattoman pääsyn luottamuksellisiin tietoihin tai saastuttaa verkon jollakin haitallisella tavalla. Nämä sisäiset uhat voivat olla monenlaisia:

- Olkapää surffausta

"Olkapää surffaaminen" on yksinkertainen teko, jossa yksi henkilö havaitsee jonkun kirjoittavan salasanansa. Tästä on ennakkotapaus. Tyytymätön tai pian lähtevä työntekijä voisi rennosti seisoa pöydän takana ja tarkkailla muita työntekijöitä kirjoittamassa salasanoja. Tämä yksinkertainen teko voi johtaa luvattomaan pääsyyn, mikä voi olla tuhoisa yritykselle. - Salasanat Post-it-muistiinpanoissa

Jopa helpompaa kuin olkapään yli havaitun salasanan muistaminen, sisäiset uhat voivat johtua siitä, että työntekijät kirjoittavat salasanat muistiin ja kiinnittävät ne tietokoneen näyttöihin - kyllä, näin tapahtuu. Tämän vuoksi on tietysti uskomattoman helppoa saada sisäänkirjautumistiedot, joita voidaan sitten käyttää yrityksen huijaamiseen tai tartuttamiseen. Hyvä uutinen on, että tämä huolimattomuus on helppo korjata. - Peukaloasemat asetettu tietokoneisiin

Työntekijäkoneet voivat saada tartunnan yksinkertaiseen USB-asemaan ladatulla näppäinlatausohjelmistolla. Hyökkääjän on vain hiipattava USB-asema tietokoneen takaosaan, ja hänellä on pääsy käyttäjän henkilökohtaisiin tietoihin ja salasanoihin.

KÄRKI: Näiden sisäisten uhkien välttämiseksi yritysten tulisi kouluttaa työntekijöitään tietoturvakursseilla ja viestinnällä siitä, kuinka tärkeää on olla valppaana salasanoillaan. Salasanojen hallintaohjelmisto, kuten KeePass tai Dashlane, voi tallentaa salasanoja turvallisesti, joten sinun ei tarvitse muistaa niitä kaikkia. Vaihtoehtoisesti voit myös lukita työasemiesi USB-portit estääksesi luvattomien laitteiden pääsyn kokonaan USB: n kautta. Tätä lähestymistapaa on kuitenkin harkittava huolellisesti, koska se tekee jokaisesta työasemasta vähemmän joustavan ja lisää IT-osaston työmäärää, koska jokainen uusi USB-laite vaatii hyväksynnän ennen kuin sitä voidaan käyttää.

03. Syötti

Samoin kuin sosiaalisessa suunnittelussa, syötinsyöttömenetelmät huijaavat käyttäjiä käyttämällä henkilöstä saatuja tietoja. Esimerkiksi hakkeri voisi tarkistaa sosiaalisen median sivustot ja oppia, että kohde on kiinnostunut Game of Thronesista. Tämä tieto antaa hyökkääjälle syötin. Yleisen sähköpostin sijasta hyökkääjä voi lähettää kohteelle sähköpostin, jossa lukee ”Klikkaa tästä katsoaksesi viimeisintä valtaistuimien jaksoa”. Käyttäjä napsauttaa todennäköisemmin painiketta, joka on tietysti haittaohjelmalinkki eikä viimeisin Game of Thrones.

Vastaavasti hyökkääjien voi myös olla helppo tutkia raportointirakennetta, kohdistaa nuorempi, joka teeskentelee olevansa toimitusjohtaja ja pyytää varojen siirtoa tietylle tilille, kun LinkedInissä on lueteltu niin paljon julkisesti LinkedInissä olevia tietoja. Niin kaukana kuin se saattaa tuntua, tämän tapahtumasta on tunnettuja tapauksia. Salakuuntelu on samanlainen menetelmä, jossa hyökkääjät kuuntelevat liikekeskusteluja kahviloissa, julkisissa liikennevälineissä ja jopa toimittajana toimistoympäristössä.

04. Peruuta tilauspainikkeet

Toinen tapa, jolla hyökkääjät huijaavat käyttäjiä lataamaan haittaohjelmia sähköposteista, on tilauspainikkeiden kautta. Lain mukaan jokaisessa markkinointiviestissä on oltava peruutuslinkki, jotta kuluttajat voivat kieltäytyä viestinnän vastaanottamisesta. Hyökkääjä voi lähettää toistuvia sähköposteja käyttäjälle, jotka näyttävät vaatetusteollisuuden (tai vastaavan) erikoistarjouksilta. Sähköpostit näyttävät riittävän vaarattomilta, mutta jos käyttäjä ei ole kiinnostunut yrityksestä tai ajattelee sähköpostiviestien olevan liian usein, hän voi lopettaa sähköpostien vastaanottamisen painamalla peruutuspainiketta. Lukuun ottamatta tämän hakkerin tietojenkalasteluviestiä, tilauksen peruutuspainikkeen napsauttaminen todella lataa haittaohjelman.

KÄRKI: Oikein määritetyn roskapostisuodattimen pitäisi pysäyttää nämä sähköpostit, mutta jälleen on parasta pysyä valppaana.

Tärkein nouto on pysyä valppaana ja ajan tasalla niiden menetelmien joukosta, joita hakkerit voivat käyttää tietojen varastamiseen. Kouluta työntekijöitäsi, jotta he ovat tietoisia tässä artikkelissa luetelluista tekniikoista, joita voidaan käyttää sisällön hankkimiseen, kuten heidän kirjautumistietonsa tai henkilökohtaiset tietonsa. Kannusta työntekijöitä kyseenalaistamaan kuka tahansa, jota he eivät tunnista, ja olemaan tietoinen kaikista, jotka kuuntelevat keskusteluja tai surffailua.

Kaiken tämän sivuun ottamatta on kuitenkin syytä muistaa, että Internet on edelleen erittäin positiivinen ja luova paikka olla, ja maailma on siitä huomattavasti rikkaampi. Jos olet valppaana, voimme kaikki nauttia sen eduista.

Tämä artikkeli julkaistiin alun perin netto, maailman myydyin verkkosivujen suunnittelijoille ja kehittäjille suunnattu lehti. Osta numero 303 tai tilaa täällä.

Hanki lippusi Generate New Yorkiin nyt

Alan paras verkkosuunnittelutapahtumaLuo New Yorkon palannut. 25. – 27. Huhtikuuta 2018 pidettäviin pääpuhujiin kuuluvat SuperFriendlyn Dan Mall, verkkoanimaatiokonsultti Val Head, full-stack JavaScript -kehittäjä Wes Bos ja paljon muuta.

Siellä on myös koko päivän työpajoja ja arvokkaita verkostoitumismahdollisuuksia - älä missaa sitä.Hanki Generate-lippusi nyt.